Szukasz wyjątkowych promocji? Znajdziesz je u nas!

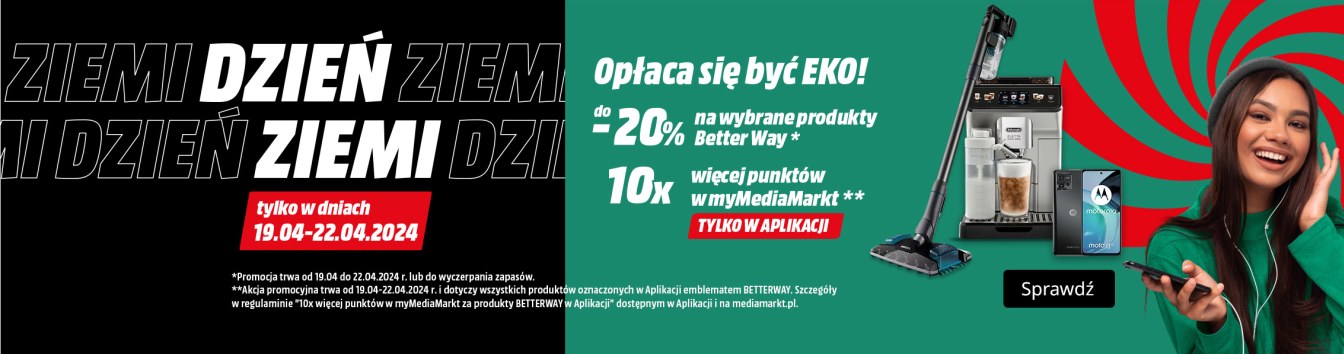

Upoluj najciekawsze oferty niżej albo zobacz, co jeszcze dla Ciebie przygotowaliśmy. Zaglądaj do nas regularnie i niech Cię nie ominie żadna superokazja! Sprawdź wszystkie promocje- Technologii TurboPower™ 125 WWięcej niż telefon. Po prostu dzieło sztuki!

Kup smartfon Motorola Edge 50 Pro

Odbierz zwrot 300 zł i Buds+

Promocja ważna 30.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminiePremieraMotorolaSmartfon

- Głośnik odporny na wodę i pyłSłuchawki z redukcją szumów

Mocny i dynamiczny bas

Głośniki i słuchawki z serii ULT

Czystość dźwięku na najwyższym poziomieSonySłuchawkiGłośniki

- Technologia Rapid AirOgraniczenie oleju do nawet 99%

Kup Airfryer Philips i otrzymaj

Wybrane akcesorium w zestawie!

Akcja promocyjna ważna do 26.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.Aplikacja NutriUMniejsze zużycie energiiKompatybilne akcesoria

- Pojemność 0.44 lWystarcza na przygotowanie 9 l napoju

Wypróbuj ulubione smaki napojów w nowej odsłonie

Kup 4 syropy w cenie 3!

Akcja promocyjna ważna do 22.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.Różne smaki

- W zestawie taniej!

Wybrana kamera sportowa w zestawie

Z kartą pamięci Samsung

Akcja promocyjna ważna do 28.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.GoProDJIINSTA360

- Inteligentne funkcje pracują dla Ciebie

Szukasz wyjątkowych promocji?

Sprawdź ofertę Turbo okazji na laptopy!

Do pracy, nauki i rozrywki!HPLENOVOASUS

- Circle to searchLive translate

Kup wybrany produkt Galaxy

Odbierz słuchawki Galaxy Buds2 PRO

Promocja ważna do 21.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.AISmartfonyTablety

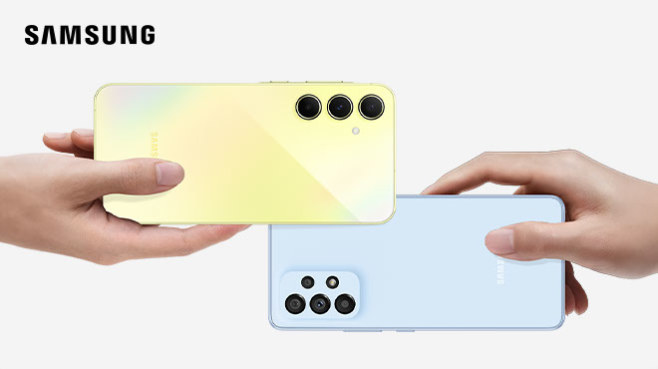

- Zachwycające kolory i wytrzymałośćNagrywaj lepsze zdjęcia i filmy

Kup Samsung Galaxy A55 lub Galaxy A35

Oszczędź co najmniej 300 zł!

Akcja promocyjna ważna do 21.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.SamsungSmartfony

- 256 poziomów na kolor (RGB)Czas wydruku – około 12 sekund

Kup wybraną drukarkę fotograficzną FujiFilm i otrzymaj

Aparat cyfrowy PAL 50% taniej!

Akcja promocyjna ważna do 30.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.Kieszonkowy format PALWielofunkcyjny pierścieńObiektyw szerokokątny

STREFA INSPIRACJI

Nie wiesz, jaki produkt wybrać? Szukasz porady dotyczącej Twojego sprzętu? A może po prostu chcesz być na bieżąco ze wszystkimi nowinkami technologicznymi? Mamy to! Sprawdź wszystkie artykuły- Gra PS4Gra PS5

Wiosenna okazja dla graczy!

Gry PS4 i PS5 w atrakcyjnych cenach

Akcja ważna do 30.04.2024 lub do wyczerpania zapasów

- iPhone 15 PROiPhone 15 PRO MAX

Doświadczaj pełni możliwości

Przesiądź się na niesamowite aparaty.

Zdecydowanie duży skok. Z bliska. Rób zdjęcia w super wysokiej rozdzielczości za pomocą głównego aparatuiPhone 15iPhone 15 PLUS

- Nowości RozrywkoweTrendy Technologiczne

Nie przegap ani jednej nowości! Sprawdź nasz katalog!

Katalog rozrywka- Kwiecień 2024

Odkryj świat rozrywki z naszym katalogiem.Gaming TrendyGry na każdą platformęLaptopy Multimedialne

- Prasowanie w pionieInteligentny wyrzut pary

Przy zakupie wybranych generatorów pary Philips

Deska do prasowania w zestawie

Akcja promocyjna ważna do 30.04.2024 r. lub do wyczerpania zapasów. Szczegóły w regulaminie.Deska GC221/98

- Dotrzesz w każde miejsce sprawnie i bez zadyszkiBezkompromisowe bezpieczeństwo

Wysoki komfort jazdy

Poznaj hulajnogi MOTUS

Żyj aktywnieMotusHulajnogi

- PS5

Przeżyj niesamowite przygody w świecie swoich ulubionych gier

Konsola PlayStation®5

Ultraszybki dysk SSDPlayStation®AppTechnologia HDR

- Wysokiej klasy obraz i jakość dźwięku

Stworzone do wszystkiego

Wybierz to, co najlepsze - Intel® Evo Edition

Idealne połączenie funkcji zapewniających wyjątkowe doznania w dowolnym miejscu.Intel® Evo Edition